Wieża strażnicza, 85 grobów i świątynia Izydy – nowe odkrycie w Egipcie

9 maja 2022, 10:59Okolice Gabal El Haridi w egipskiej prowincji Sauhadż znane są z obecności tam materiału archeologicznego pochodzącego z okresu od VI Dynastii (ok. 2345 – ok. 2181 p.n.e.) aż po okres rzymski i koptyjski. Podczas najnowszego sezonu wykopalisk znaleziono tam 85 grobów, wieżę strażniczą i świątynię.

Esperal Katowice: Jak zmienia życie pacjentów?

1 sierpnia 2023, 17:14Alkoholizm jest jednym z największych problemów zdrowia publicznego na świecie, powodującym ogromne cierpienie zarówno dla osób uzależnionych, jak i ich rodzin. Leczenie alkoholizmu jest złożonym procesem, który często wymaga zastosowania wielu różnych terapii i strategii. Jednym z nowoczesnych i skutecznych narzędzi, które mogą pomóc w tym procesie, jest wszywka alkoholowa.

Przyjrzeli się milionom osób, by sprawdzić, czy szczepienia na COVID-19 zwiększają ryzyko zgonu

9 grudnia 2025, 08:29We Francji przeprowadzono wielkie badania kohortowe, których celem było sprawdzenie śmiertelności wśród osób zaszczepionych na COVID-19 i porównanie ich ze śmiertelnością osób, które nie zostały zaszczepione. Analiza, autorstwa naukowców z Francuskiej Narodowej Agencji Bezpieczeństwa Leków i Produktów Medycznych oraz Université Paris-Saclay, objęła w sumie ponad 28 milionów osób. Było wśród nich 22,7 miliona osób, które zostały zaszczepione i 5,9 miliona, które nie przyjęły szczepionki.

Szpiegowska Wikipedia

2 listopada 2006, 12:41Amerykańskie agencje wywiadowcze poinformowały, że wykorzystują swój własny rodzaj Wikipedii. Chodzi tutaj nie tyle o znaną sieciową encyklopedię, co o sposób tworzenia zbioru informacji, który ona wykorzystuje.

Zginęły komputery z nuklearnymi tajemnicami

2 kwietnia 2007, 18:57Podczas przeprowadzonego przez Departament Energii audytu okazało się, że z Narodowej Agencji Bezpieczeństwa Nuklearnego (NNSA – National Nuclear Security Administration) zginęło 20 komputerów. NNSA jest odpowiedzialna za bezpieczeństwo informacji dotyczących broni atomowej.

SP1 dla Visty nie poprawi problemów z kompatybilnością

12 grudnia 2007, 12:23Microsoft poinformował, że przygotowywany właśnie Service Pack 1 dla Windows Visty nie rozwiąże problemów z kompatybilnością pomiędzy różnymi programami a Vistą. Aplikacje, które obecnie nie są całkowicie kompatybilne z Windows Vista, najprawdopodobniej będą doświadczały takich samych problemów współpracując z Windows Vista SP1 – czytamy w dokumentach Microsoftu.

Salmonella ochroni przed zapaleniem płuc

12 lipca 2008, 15:43Badacze z Instytutu Biodesignu należącego do Uniwersytetu Stanu Arizona stworzyli nowy typ szczepionki opartej o bakterie rodzaju Salmonella. Nowa metoda ma szansę stać się skutecznym i powszechnym sposobem ochrony przed wieloma chorobami zakaźnymi.

Chrome i Safari wypadły najgorzej

16 grudnia 2008, 11:24Z badań firmy Chapin Information Services wynika, że przeglądarki Chrome i Safari fatalnie zarządzają przechowywanymi przez siebie hasłami.

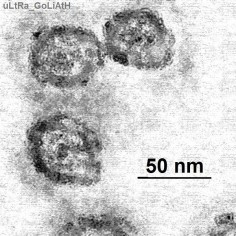

Nowy lek na zapalenie wątroby typu C

7 czerwca 2009, 10:04Telaprevir, eksperymentalny lek z grupy inhibitorów proteaz, daje doskonałe rezultaty w leczeniu wirusowego zapalenia wątroby typu C (WZW C) - informują badacze z Duke University. Właśnie zakończyła się kolejna faza testów klinicznych preparatu.

Umoralniający zapach czystości

26 października 2009, 12:53Ludzie nieświadomie stają się bardziej uczciwi i hojni, gdy w powietrzu unosi się zapach czystości (Psychological Science).